TrickBot Dyreza’nın yeni versiyonu

Birkaç güvenlik araştırmacısının yaptığı araştırmalar esansında TrickBot adlı bankacılık trojanının faaliyetlerine rastlandı. Trojanın artan biçimde yaygınlaştırıldığı, sıradan internet bankacılığını kullananlardan tutun da, PayPal hesaplarına ve işletmelerin Müşteri İlişkileri Yönetimi sistemlerine kadar yaygınlaştırılmaya başlandığı gözlendi.

TrickBot adlı bankacılık trojanı ilk olarak 2016 yılının Eylül ayında ortaya çıkan, kısmen yeni bir tehdit. Bir çok araştırmacı bu trojanı, Dyreza adlı bankacılık trojanının varisi olarak kabul ediyor. 2015-2016 yıllarında Rus yetkililerin bir Rus firmasının merkezini basmalarından sonra Dyreza bankacılık trojanının faaliyeti azalmıştı. Bu nedenle bu trojanın yapımını, merkezi basılan firmanın tasarladığı düşünülüyor.

TrickBot geçen yıl ortaya çıktı

Trojan, en başından beri Dyre’nin geliştirilmiş, devamı niteliğinde, sıradan bir yan ürünü değildi. TrickBot’un ilk versiyonundan sonra yapımcıları yazılım üzerinde çalışmaya devam ettiler. TrickBot’u yaymaya yönelik saldırılar zamanla artış gösterirken programın kodlayıcıları daha çok sahte giriş ekranları sağlamak için destekte bulundular. Bu ekranlar mümkün olduğunca çok ülkeden kullanıcıların hesap bilgilerini çalmayı amaçlıyordu.

TrickBot’un ilk versiyonu sadece Avustralya bankalarını hedef alıyordu. Fakat Nisan 2017 tarihi itibariyle İngiltere, Amerika, Almanya, İrlanda, Yeni Zelanda, Kanada, İsviçre ve Fransa’ya da yayıldı.

TrickBot’un dağılımı Haziran ayında yoğunlaşıyor

Bu yeni tehdidi yaymaya dönük girişimler, Haziran ayında zirve yapmış gibi görünüyor. Saldırılar güvenlik araştırmacısı Brad Duncan ve F5 Networks, PhishMe, PwC gibi siber güvenlik firmalarınca tespit edilmiş.

Yeni saldırı her zaman olduğu gibi trojanı yaymak için eposta gönderimi yöntemini kullanıyor. Bu epostalarda kullanılan teknik de daha önce Jaff fidye yazılımında görüldüğü üzere oldukça yeni.

Buna göre kullanıcılara gönderilen PDF dosyası, içeriğinde bulunan Word dosyasının açılmasını sağlamaya çalışarak, dosya içeriğini görüntülemek üzere gömülü olan makronun çalıştırılması talebinde bulunuyor.

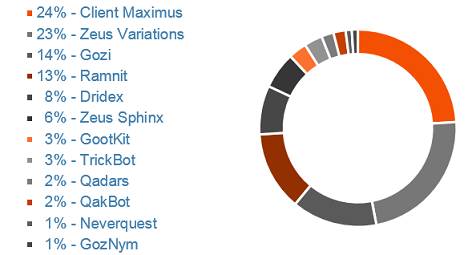

Aslında bu oldukça karmaşık ve uzun süreli bir sosyal mühendislik saldırısı olarak görünüyor (sosyal mühendislik saldırıları, zararlı epostaların gönderilmesiyle gerçekleşen saldırı tipine verilen isimdir). Kullanıcıdan epostayı okuması, dosyayı indirmesi, başka bir dosyaya tıklaması ve makroları çalıştırması isteniyor. Tabii bu esnada antivirüs yazılımlarına da yakalanmıyor. Her ne kadar bu karmaşıklık nedeniyle saldırının pek işe yaramayacağını düşünseniz de, IBM X-Force’un topladığı verilere göre TrickBot günümüzün 8. en başarılı bankacılık trojanlarından biri. Geçtiğimiz aylarda %1’lik piyasa payına sahip olan trojan, şu anda %3 oranında yaygınlığa sahip.

TrickBot hedef portföyüne yenilerini ekliyor

F5 yazılımcılarının belirttiklerine göre TrickBot bankaları hedef almanın yanında, farklı kurumları da hedef alır oldu. Yeni TrickBot versiyonları iki yüksek profilli SaaS tedarikçisinin (Salesforce and Reynolds & Reynolds) CRM (Müşteri İlişkileri Yönetimi) uygulamalarını hedef alıyor.

Buna ek olarak TrickBot, 35 PayPal giriş sayfasının sahtelerine de ayarlanmış. Hatta Bulgaristan, Singapur, Hindistan ve Hollanda’da TrickBot’un gittikçe artan hedef finans kurumlarının arasına dahil edilmişler.

Fidelis araştırmacıları 2016 yılı Eylül ayında Dyreza ile Trickbot arasındaki bağlantıları ilk ortaya çıkardıklarında “Dyreza’nın bir ya da daha fazla sayıda orijinal yapımcısı, TrickBot’un yapımında da yer alıyorlar” demişti.

Benzer bir düşünce bir ay sonra Malwarebytes’ın araştırmacıları tarafından da paylaşılmıştı. Araştırmacılar “Bir çok bağlantı gösteriyor ki bu bot, daha önce Dyreza’nın yapımında yer alan kişilerin yeni bir ürünü” demişlerdi.

Bu trojanın tespiti ve bilgisayardan silinmesi için Malwarebytes anti-virüs/trojan aracı kullanılabilir. İndirmek için bu bağlantıya tıklayabilirsiniz. 14 günlük deneme süresinden sonra ‘basic’ versiyon olarak kullanmaya devam edebileceğiniz malwarebytes’ı, manuel olarak çalıştırmanız gerekecektir. Makinenizde bir yavaşlama hisseder, sorun olduğunu düşünürseniz, ya da belirli periyotlarla (örneğin 1-2 haftada bir) yazılımı açarak, tarama yapmanız yerinde olacaktır.

Bunun yanında diğer ücretsiz virüs/trojan yazılımları için buradaki yazımıza da göz atabilirsiniz.