AmIPinkC2 kalıntıları siliyor

McAfee geçtiğimiz hafta AmIPinkC2 adlı Windows komut satırı uygulaması olarak çalışan, trojanın orijinal çifti temizlenip silinmiş olsa da daha önce trojanın bulaştığı makinede kalan artık dosyaları kullanarak bilgisayarları proxy olarak kullanmaya devam edebilen Pinkslipbot adlı yazılımı bilgisayarınızdan silmenizi sağlayan AmIPinkC2 adlı programı yayınladı.

Aynı zamanda Qakbot, Qbot ve PinkSlip adlarıyla bilinen, ilk olarak 2007 yılında ortaya çıkan, bankacılık işlemlerini hedef alan yazılım, Pinkslipbot olarak biliniyor.

Pinkslipbot tanınmış ve tehlikeli bir tehdittir

Pinkslipbot zararlı yazılım camiasında iyi bilinen bir tehdittir, zira özel alanları hedef alır. Programın yapımcıları sıradan kullanıcılardan çok, özellikle Kuzey Amerika’daki firmaları, kurumsal bankacılık, finans sektörü, hazine hizmetleri gibi spesifik kuruluşları hedef almaktadırlar.

Söz konusu trojan her zaman için aktif halde bulunmamaktadır. Oldukça iyi planlanmış bir dizi kampanyaların bir bölümü olarak gel git halinde çalışmaktadır. Geçtiğimiz yıllarda bir çok siber güvenlik firması bu trojanın saldırılarını tespit etmiş ve farklı versiyonlarını yok etmiştir.

Trojanın kullanıldığı en son saldırı IBM güvenlik araştırmacılarınca tespit edilmişti. Bu saldırıda Pinkslipbot’un versiyonları ‘Active Directory’ işlemlerinin durmasına yol açıyordu.

McAfee Pinkslipbot enfeksiyonlarında yeni açık buldu

Pinkslipbot’un geçmişte tespitini yapan firmalardan biri de McAfee’dir. Trojan’ın C&C server altyapısının analizinin sunumunun yapan araştırmacılar, aynı zamanda geçtiğimiz yıl Virus Bulletin’in güvenlik konferansında trojanın C&C iletişim yöntemleriyle ilgili de bilgi sunmuşlardır.

Araştırmacılar Pinkblot saldırılarının geçmiş ve günümüzdeki halini gözden geçirirken trojan’ın yeni bir işlem moduna denk geldiler.

Araştırmacılar, Pinkslipbot’un yapımcılarının ilk başta zannedildiğinden çok daha zeki olduklarını söylüyorlar. McAfee’ye göre bu bankacılık trojanı kullanıcı bilgisi çalmanın yanı sıra aynı zamanda enfekte olunmuş makineleri bir ağ şeklinde proxy server olarak kullanıyor ve böylece merkezi C&C serverdan diğer enfekte olunan makinelere bilgi gönderiyor.

Yeni McAfee aracı Pinkslipbot’un son kalıntılarını siliyor

McAfee’ye göre bir çok güvenlik aracı bu trojanın sadece ana ikili kodunu siliyor. Böylece trojanın bulaştığı makinelerden şifreleri toplama kabiliyeti felce uğratılmış oluyor.

Yapılan silme işlemleri koda dokunmadığı için proxy serverlar kurularak Windows UPnP servisi üzerinden çalıştırılmaya devam ediliyor.

McAfee’nin yeni aracı kalan dosyaları da silerek Pinslipbot’un kullanıcıların PC’lerini C&C komutlarını göndermek ya da çalınan verilerin proxy ağında saklanmasını sağlamak için kullanmasına engel oluyor.

AmIPinkC2 adlı aracı buradan indirebilirsiniz. McAfee aynı zamanda kullanım talimatlarını içeren bir dosyayı da bu adreste yayınlıyor.

Kullanım şekli

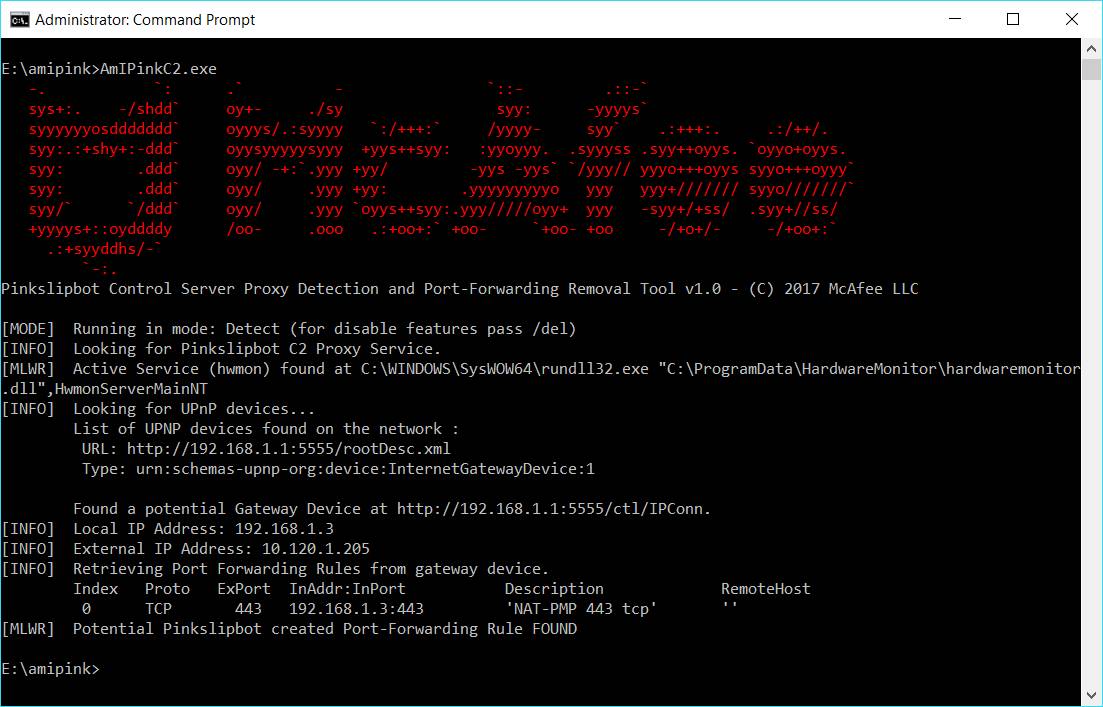

Öncelikle indirdiğiniz dosyayı örneğin C’ye yerleştirin. Bilgisayarınızda başlat bölümünde bulunan arama çubuğuna cmd yazarak komut penceresini açın. cd C:\ yazarak C sürücüsüne geçin. AmIPinkC2.exe yazarak programı çalıştırın. Program aktif olan bağlantıları listeleyecektir. Resimde görüldüğü gibi program zararlı yazılıma dayalı bir bağlantı tespit ederse;

/del

komutunu yazarak, silme işlemini gerçekleştirin.