Ajan yazılım

CIA’e ait zararlı yazılım Athena, XP Pro işletim sisteminden Windows 10’a kadar tüm sistemlerden iletişim bilgisi çalmaya dönük olarak tasarlanmış.

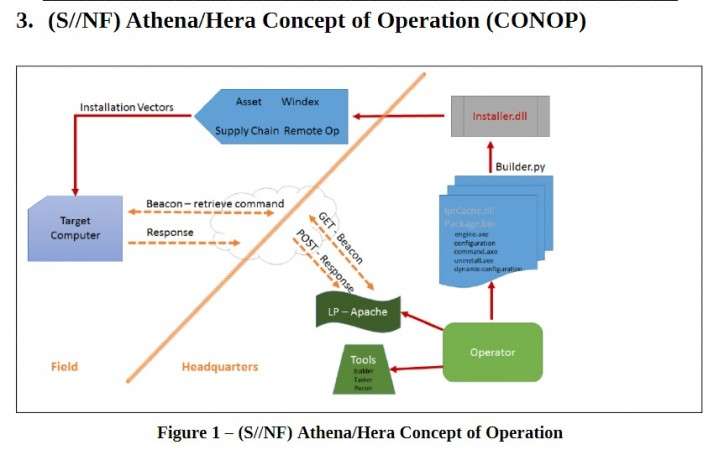

Muhaberata dayalı bir organizasyon olan WikiLeaks hepimizin bildiği üzere son birkaç aydır CIA’e ait hackleme araçlarıyla ilgili dosyaları ara ara yayınlıyor. Son yaptığı ifşaat, Athena isimli bir zararlıyla ilgili. Gözetleme aracı olan Athena’nın Windows 10, Windows XP Pro ve diğer Windows işletim sistemlerinde yapılan yazışma ve görüşmeleri almaya yönelik olarak tasarlandığı düşünülüyor.

WikiLeaks Vault 7 sızıntı serisinde yayınlanan belgeye göre Athena zararlısı, Amerikan siber güvenlik firması ‘Siege Technologies’ işbirliğiyle geliştirilen, hedef makineye enjekte edilmek üzere tasarlanan bir ‘ajan yazılım yükleyicisi’. Windows makinelerden dosya almaya yarayan tekil bir uygulama olan Athena, ajanlık maksadıyla dizayn edilmiş bir araç.

WikiLeaks Vault 7 belgesinde “Athena Windows XP ‘den Windows 10’a kadar tüm Windows işletim sistemlerinde kullanılmak üzere yapılmış başlıca uygulamalardan biri. Bu uygulama sürekliliği sağlamak için ‘RemoteAccess’ servisini, sıkıştırma için ZLIB uygulamasını ve disk üzerinde şifreleme yapmak için ise XTEA sistemini kullanıyor” deniyor.

Athena zararlı yazılımından etkilenen birkaç Windows işletim sistemi mevcut

“Hedef işletim sistemleri Windows XP Pro SP3 32-bit (Sadece Athena), Windows 7 32-bit/64-bit, Windows 8.1 32-bit/64-bit, Windows 2008 Enterprise Server, Windows 2012 Server ve Windows 10. Ubuntu v14.04 doğrulanmış Linux sürümü. Apache 2.4 ‘Listening Post’ işlemi için doğrulanmış web sunucusu.”

Zararlı yazılımın Windows 8 ile Windows 10 aralığındaki işletim sistemleri için uyarlanan diğer bir uygulaması ise ‘Hera’ adını taşıyor. Yazılım sürekliliği sağlamak için Dnscache servisini kullanırken, sıkıştırma için BZIP2 ve disk üzerinde şifreleme için AES 256 encryption sistemini kullanıyor. ((S//NF) Hedef üzeri İzdüşüm (S//NF).

Sızıntı kuruluşu, Athena zararlı yazılımının yüklendiği andan itibaren ajanlık kapasitesine eriştiğini, bu aşamadan itibaren belirli görevleri yerine getirecek zararlı yüklerin hafızaya yüklenmesi ya da boşaltılması, hedef sistemdeki belirli klasörlere dosya yüklenmesi ya da silinmesi işlemlerini gerçekleştirebildiğini söylüyor. Zararlının aynı zamanda operatörün, operasyonun hedef dahilinde yürütülmesi için gerekli yapılandırma işlemlerini yapmasına olanak sağladığı da belirtiliyor.

Sızıntı kuruluşu, Athena zararlı yazılımının yüklendiği andan itibaren ajanlık kapasitesine eriştiğini, bu aşamadan itibaren belirli görevleri yerine getirecek zararlı yüklerin hafızaya yüklenmesi ya da boşaltılması, hedef sistemdeki belirli klasörlere dosya yüklenmesi ya da silinmesi işlemlerini gerçekleştirebildiğini söylüyor. Zararlının aynı zamanda operatörün, operasyonun hedef dahilinde yürütülmesi için gerekli yapılandırma işlemlerini yapmasına olanak sağladığı da belirtiliyor.